�������: 1-15 ���鵽��֪ʶ�� ͨ�ż�������ѧ������ؼ�¼375�� . ��ѯʱ��(2 ��)

eSIM����SIM������С���𣿣�ͼ��

eSIM�� SIM�� ����

2023/11/6

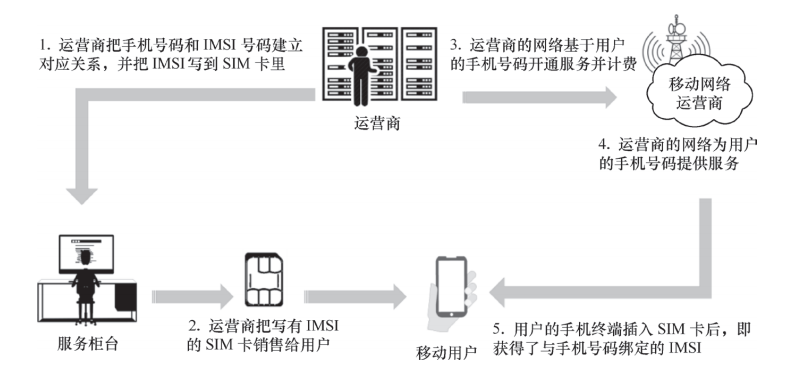

SIM������GSMʱ�������ĸ����Ը������SIM�����������ֻ����û��ĵ绰������Է��룬��ˣ��������û�ӵ�и���ѡ���ն˵�Ȩ��������СС��SIM���������ã��������dz������û����������ݣ�����άϵ���û����ƶ�������Ӫ��֮�����ҵ��ϵ��SIM����¼����ȫ���ƶ�ͨ�������û���ΨһIMSI��ȫ��ÿһ��SIM���ϵ�IMSI���Dz�һ���ġ��û������ƶ�ͨ�ŷ���ʱ�������Ͼ��ǹ�������SIM���ϵ�IMSI����...

�Ŵ�ͨ�� ����Ϣ��ͨ����

�Ŵ�ͨ�� ��Ϣ��ͨ ���ͨ�� ����

2023/11/6

ͨ�ű���������ı��ܣ���Զ����ͨ������ʼ������ʱ�������������м�¼������Զ����ͨ�ŵĹ���֮һ�����DZ��¿�ʼʱ�����ķ�����ڡ����͡�������ʩ�����ǡ����̨�����õ�ǰ�ķ��ʽȥ���⣬���ͨ���ǵ��͵ġ��洢��ת����ģʽ�ġ���˫��ģʽ�ģ��������ڷ��̨���Ի��ഫ�ݵ�����ͬʱ���ഫ����Ϣ�����㲥ģʽ�ģ����ݸ����пɿ����ĵط���������ģʽ�ģ��������߿ɴ������ģʽ�ģ�û�������ߣ������ֻ��ģ�ֻ������״...

EXTENSION OF RTKLIB FOR THE CALCULATION AND VALIDATION OF PROTECTION LEVELS

GNSS SBAS integrity protection level RTKLIB

2017/8/10

System integrity (i.e. the capability of self-monitoring) and the reliability of the positions provided need to be ensured within all safety critical applications of the GPS technology. For the sake o...

��Դ�ͳ�������ä�����������ࡢ����Ч�����ܷ�������ֵӰ��ľ����ԣ�����˻��ڸ�Givens�����������Ż���Ƶ������㷨���㷨���ø�Givens�����ʾ����������˴������������������ѶȺͼ����������������㷨�����ݶ��㷨�Ż������ת�Ƕ���ɸ�Ƶ������˲ʱ��ϸ��źŵ�ä���룬ȫ�������Ը�ǿ�����⣬���ڶ�Դ�źŵ�����֪ʶҪ����٣����Է�����Ӷ��ֲַ����źš�����ʵ����������㷨����Ч��ʵ�־�...

��Դ�ͳ֤�ݳ�ͻ��������������֤�ݼ�֧�̶ֳȲ�������⣬���һ�ִ��з����Ե�֤�ݳ�ͻ�����������÷������ڵ���֧�ֶȼ�Ӽ���֤�ݼ�ij�ͻ�̶ȣ�����֧�ֶ�ģ�Ͳ���ȡС�ۼ�������������֤�ݹ۵��һ�³̶ȣ�֧��ϵ�������뱣֤������ģ�;��зǶԳ��ԡ�ʵ�����������᷽�������ܹ���Ч����֤�ݼ�֧�̶ֳȵIJ��죬���һ��ܿ˷���ͳ�������ض������ʧЧ�����⡣

����OFDM��������ϻ������е�α������Ժͳ�ֵ�����ԣ������һ��������λ������ת�����ز�����ӳ��İ�ȫ���䷽�����������ͷ����������÷����ܹ���Ч�ض���Ϣ���л��簲ȫ���䣬��ǿ����źŵ�������ԣ���������ͨ���źŵ�ͳ�����Թ��Ƴ�������Ϣ���Ӷ���֤ͨ�ŵİ�ȫ�ԡ��볣�õİ�ȫ��ʩ����AES�������ܱ�����������������������ȷ�����ȣ����������ܹ��ﵽ�Ϻõļ��㰲ȫ�ԡ�

���ڼ�λ�õ���˽����������Ϊ�û��ṩȷλ�÷����ѯ�����ͬʱ�������������������Կ��Ȼ�������û���������λ�÷���ʱ���������б������β�ѯ�ļ�λ�÷���δ��������λ�ü��ϼ��ʱ�չ�ϵ��ʹ���������ƶϳ���λ�ã������û���λ����˽�����ȼ�������������⣬�������м�λ�÷������ɺ�ѡ��λ�ã���ͨ�����������Լ��͵�����˽��ǿ�������ɸѡ�����һ����������������ļ�λ����˽������ǿ��������ȫ�Է�������������...

����Ƽ��㹲��ϵͳ�ж���Դ�������⣬���һ�ֻ��ڹ�����Դ���Ķ�̬����Դ��ƽ������ԡ��ò��Ը��ݲ�ͬ�û���Դ���������Դ������һ�����Թ滮ģ�ͣ�ͬʱ֤����ģ�����㹫ƽ�����4����Ҫ���ԣ���̬���������š�������������̬�����Ժͷ�ֹ�����Բ��������Ҹ���һ�ָĽ��Ķ�̬����Դ��ƽ�����㷨������㷨����Ч�ʡ�ʵ�������������ᶯ̬����Դ��ƽ��������ܹ�������������Դ�����ͬʱ�������ܱ�֤��ƽ���������ռ...

�����һ����֤��IJ����֤��ԿЭ��Э�飬Э��İ�ȫ�Ի��ڼ�����Diffie-Hellman���Ѽ��裬����eCK��extended Canetti�CKrawczyk��ģ����֤���˸�Э��İ�ȫ�ԡ���Э���У���PKGΪ������PKG��֤���ݲ����ɲ���˽Կ����PKGΪ�û���֤���ݲ����ɲ���˽Կ��˽Կ�����û�ѡ��������ֵ�Ͳ���˽Կ��ͬ���ɡ�������Э����ȣ�Э�鲻��˫����ӳ��������㣬�Ҿ��нϸߵ�Ч�ʡ�

�й��뺣�ϻ���ҵ���Ϣͨ�ż�������

���ϻ� ��Ϣͨ�ż��� ����ת�� ֪ʶ���

2017/4/10

�й��뺣�ϻ��Ա���ĿƼ�������ʷ�ƾá���Ϣͨ�ż�����Ϊ�ִ����¼�������Ͷ�ʵ���Ҫ�����Լ�����֪ʶ�ܼ���������Ҫ����ָ�꣬�����Ϊδ���й��뺣�ϻ��Ա��֮�似��ת�Ƶ����⡣����ͨ���о��й��뺣�ϻ��Ա��֮����Ϣͨ�ż���ת�Ƶ���ʷ����״�Լ�δ��Ԥ�ڣ�̽���й��뺣�ϻ��Ա������ڼ���ת�ƹ�����Ѱ����м�ֵ�ĺ���������ǿ�����������µ�������

��Ч����֤������������ǩ�ܷ���

��֤�鹫Կ���� �����������ǩ�� ����Diffie-Hellman���� ��Բ������ɢ�������� ���Ԥ�Ի�

2016/7/13

������еĻ������ݵĶ������ǩ�ܷ������ڵ���Կ�й����⣬�о�����֤��������ǩ�ܰ�ȫģ�ͣ�����������Բ�����������ƣ����һ����֤��������ǩ�ܷ������������Ԥ�Ի�ģ����֤�������İ�ȫ�Խ����ڼ���Diffie-Hellman���⼰��Բ������ɢ���������������֮�ϡ��÷�������֤��������ģ���ǩ�ܽκͽ�ǩ�ܽξ�����˫���Զ����㣬�ҿ�ȷ�������ߺͽ����ߵ�������Ϣ����й¶�����Է����Ӧ��������㲥ǩ�ܷ�...

�������Ǹ������ֽ���û����Ӱ��������

���Ӱ���� ���� �۵� ��������

2016/7/13

��Դ�ͳ���Ӱ������������δ�ܳ�ֿ��ǹ۵�ͻ�����Ϣ�����⣬�����һ�ֻ������Ǹ������ֽ���û����Ӱ�����������������Ȱ��罻ý���û�����۹�ϵ��Ȼ�ر�ʾ������������Ȼ��ͨ��������˹����Լ��������������ֽ���̣������ݷֽ�õ���DZ�����Ӷ����û��۵����Ӱ�������÷������ŵ�������Ч�ش����������ֽ����м����������������û������Ӱ������ͬʱ���������Ӱ�����ļ��Էֲ���ʵ�����������÷�����������...

���ڿ����������Ƶ���Ƶ��ֲ���۲���

�������� ��Ƶ��ֲ ���۲���

2016/6/24

������ڿ����������Ƶ���Ƶ��ֲ���۲���LBAS��������Ƶ����ĵ�λ�ɱ������ȣ������г����ü۸���ɣ�����Ƶ�ṩ����δ����Ƶ����Ϊ�Ա����ƶ���Ƶ��ķ���۸������ڽ�����Ƶ�ṩ�̷���֧������Σ�����˾��뺯����������Ƶ����λ�ɱ����������ṩ�̸����ļ۸����Ƶ�ṩ��Ԥ�ڼ۸�֮��IJ�࣬ȷ����Ӯ�þ��ĵ����ṩ�̣��ٴΣ������ṩ��Ԥ������Ϊ����������滻��Ƶ������Ƶ�����㷨���������ṩ�̵�����Ⱥͽ���...

��ȫ©�������簲ȫ�Ĺؼ�,©����ּ���ռ��������ͷ�����ȫ©����Ϣ��Ȼ��,©�����֮��������ݵ�������칹,����©����Ϣ�������ѡ������������,�ռ��ͷ�����15������©�����84.2����©�����ݡ������ı��ھ��������©��ȥ���ظ��Ĺ���(ȷ��Ϊ94.4%),�Լ�©�����ݿ��ں�(UVDA,uniform vulnerability database alliance)��ܡ�����ڶ��©������,ʵ...

����ͨ����ijͼ����Ϣ��¥ͨѶ�뽨�����ۺϲ���ϵͳ���ܣ�˵���ִ����ܽ���Ϊ����ͼ�����������ֵȶ�����Ϣ���䣬Ҫ���豸���е�ͨѶЭ����ǿ��ŵģ�����ϵͳ�����ṹΪ�������˽ṹ�����������ϵͳ��������ϸ��������

�й��о����������а�-��

- ���ڼ���...

�й�ѧ���ڿ����а�-��

- ���ڼ���...

�����ѧ���л������а�-��

- ���ڼ���...

�й���ѧ���а�-��

- ���ڼ���...

�ˡ���-ƪ

- ���ڼ���...

�Ρ���-ƪ

- ���ڼ���...

��������-ƪ

- ���ڼ���...

�������� -ƪ

- ���ڼ���...

֪ʶҪ��-ƪ

- ���ڼ���...

���ʶ�̬-ƪ

- ���ڼ���...

��������-ƪ

- ���ڼ���...

ѧ��ָ��-ƪ

- ���ڼ���...

ѧ��վ��-ƪ

- ���ڼ���...